管理番号:YMHRT-27742

(最終更新日: 2025/11/11)

本設定例では、IPsecトンネル機能を使用しています。

IPsecトンネル機能の対応機種は、RTX3510、RTX3500、RTX1300、RTX1220、RTX840、RTX830、NVR700W、vRXです。

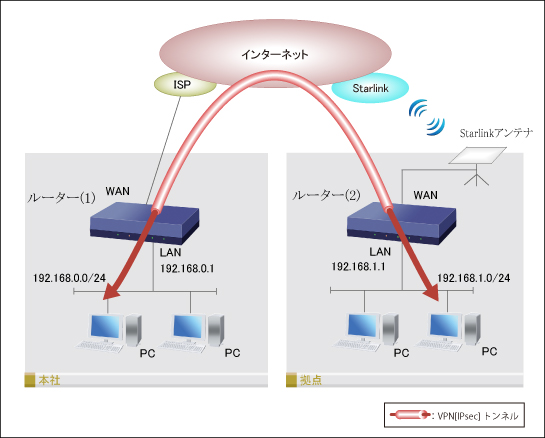

本社と拠点をVPNで接続する設定例です。

ここでは、本社はIPv4 PPPoE、拠点はStarlinkを介してインターネットに接続をします。

また、Starlink標準Wi-Fiルーターの代わりに、ヤマハルーター(以下、ルーター)を使用します。

本設定例では、以下の構成で説明します。

Starlinkとは、低軌道衛星を経由した衛星インターネットサービスです。場所を選ばずに高速・低遅延でインターネットに接続でき、災害時などにも独立した通信手段を確保できます。また、光回線などの地上のインフラに依存することなく、簡単な設置で利用できます。

詳細な情報は、Starlinkのホームページ(外部サイト)をご覧ください。

光回線に接続するためには、別途ONUが必要です。

NVR700Wは、本体のONUポートに小型ONUを装着することで、光回線に接続できます。

対応機種のうち、設定例を掲載している機種は、以下のとおりです。

| 機種 | 掲載内容 | 備考 | |

|---|---|---|---|

| 本社 ルーター(1) | RTX3510 RTX3500 RTX1300 RTX1220 RTX840 RTX830 NVR700W | コマンド設定例 | 光回線を利用 |

| 拠点 ルーター(2) | RTX3510 RTX3500 RTX1300 RTX1220 RTX840 RTX830 NVR700W | コマンド設定例 |

Starlinkを利用 |

| RTX1300 RTX1220 RTX840 RTX830 NVR700W | Web GUI設定例 |

※ネットワーク機器を安全にお使いいただくために、定期的な管理パスワードの変更を推奨します。

| ゲートウェイの設定 | ip route default gateway pp 1 ip route 192.168.1.0/24 gateway tunnel 1 |

|---|---|

| LANインターフェースの設定 (LANポートを使用) |

ip lan1 address 192.168.0.1/24 # 注釈1 |

| WANインターフェースの設定 (WANポートを使用) |

pp select 1 pp keepalive interval 30 retry-interval=30 count=12 pp always-on on pppoe use lan2 pppoe auto disconnect off pp auth accept pap chap pp auth myname (ISPへ接続するID) (ISPへ接続するパスワード) ppp lcp mru on 1454 ppp ipcp ipaddress on ppp ipcp msext on ppp ccp type none ip pp secure filter in 200003 200020 200021 200022 200023 200024 200025 200030 200032 200100 200101 200102 ip pp secure filter out 200013 200020 200021 200022 200023 200024 200025 200026 200027 200099 dynamic 200080 200081 200082 200083 200084 200085 200098 200099 ip pp nat descriptor 1000 pp enable 1 |

| VPN(IPsec)の設定 | tunnel select 1 description tunnel honsha ipsec tunnel 1 ipsec sa policy 1 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 off ipsec ike keepalive use 1 on heartbeat 10 6 ipsec ike local address 1 192.168.0.1 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text (拠点との事前共有鍵) ipsec ike remote address 1 any ipsec ike remote name 1 (拠点のID) key-id # 注釈2 ip tunnel tcp mss limit auto tunnel enable 1 |

| VPN(IPsec)の設定(共通項目) | ipsec auto refresh on |

| フィルターの設定 | ip filter 200000 reject 10.0.0.0/8 * * * * ip filter 200001 reject 172.16.0.0/12 * * * * ip filter 200002 reject 192.168.0.0/16 * * * * ip filter 200003 reject 192.168.0.0/24 * * * * ip filter 200010 reject * 10.0.0.0/8 * * * ip filter 200011 reject * 172.16.0.0/12 * * * ip filter 200012 reject * 192.168.0.0/16 * * * ip filter 200013 reject * 192.168.0.0/24 * * * ip filter 200020 reject * * udp,tcp 135 * ip filter 200021 reject * * udp,tcp * 135 ip filter 200022 reject * * udp,tcp netbios_ns-netbios_ssn * ip filter 200023 reject * * udp,tcp * netbios_ns-netbios_ssn ip filter 200024 reject * * udp,tcp 445 * ip filter 200025 reject * * udp,tcp * 445 ip filter 200026 restrict * * tcpfin * www,21,nntp ip filter 200027 restrict * * tcprst * www,21,nntp ip filter 200030 pass * 192.168.0.0/24 icmp * * ip filter 200031 pass * 192.168.0.0/24 established * * ip filter 200032 pass * 192.168.0.0/24 tcp * ident ip filter 200033 pass * 192.168.0.0/24 tcp ftpdata * ip filter 200034 pass * 192.168.0.0/24 tcp,udp * domain ip filter 200035 pass * 192.168.0.0/24 udp domain * ip filter 200036 pass * 192.168.0.0/24 udp * ntp ip filter 200037 pass * 192.168.0.0/24 udp ntp * ip filter 200099 pass * * * * * ip filter 200100 pass * 192.168.0.1 udp * 500 # 注釈3 ip filter 200101 pass * 192.168.0.1 esp # 注釈3 ip filter 200102 pass * 192.168.0.1 udp * 4500 # 注釈4 ip filter 500000 restrict * * * * * ip filter dynamic 200080 * * ftp ip filter dynamic 200081 * * domain ip filter dynamic 200082 * * www ip filter dynamic 200083 * * smtp ip filter dynamic 200084 * * pop3 ip filter dynamic 200085 * * submission ip filter dynamic 200098 * * tcp ip filter dynamic 200099 * * udp |

| NATの設定 | nat descriptor type 1000 masquerade nat descriptor masquerade static 1000 1 192.168.0.1 udp 500 # 注釈3 nat descriptor masquerade static 1000 2 192.168.0.1 esp # 注釈3 nat descriptor masquerade static 1000 3 192.168.0.1 udp 4500 # 注釈4 |

| DHCPの設定 | dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.0.2-192.168.0.191/24 |

| DNSの設定 | dns server (ISPより指定されたDNSサーバーのアドレス) dns server select 500001 pp 1 any . restrict pp 1 dns private address spoof on |

注釈1:

StarlinkアンテナのローカルIPアドレス(192.168.100.1)との重複を避けるため、設定を変更します。

注釈2:

拠点ルーターをコマンドで設定する場合は、拠点 ルーター(2)の「拠点のID」と同じ文字列を設定してください。

拠点ルーターをWebGUIで設定する場合は、拠点 ルーター(2)の「自分側のID(拠点の設定名)」と同じ文字列を設定してください。

注釈3:

VPN(IPsec)に関係するパケットを通過させる設定です。

注釈4:

VPN(IPsec:NATトラバーサル機能を使用時)に関係するパケットを通過させる設定です。

・「show status pp 1」コマンドで、インターネットの接続状態が確認できます。

[コンソール]

# show status pp 1

PP[01]:

説明:

PPPoEセッションは接続されています ---(*)

接続相手: BAS

通信時間: 1時間36分21秒

最大パケット長(MTU):

IPv4: 1500 オクテット

IPv6: 1500 オクテット

受信: 65 パケット [9493 オクテット] 負荷: 0.0%

送信: 65 パケット [30698 オクテット] 負荷: 0.0%

累積時間: 1時間36分21秒

PPPオプション

LCP Local: Magic-Number MRU, Remote: CHAP Magic-Number MRU

IPCP Local: IP-Address Primary-DNS(xxx.xxx.xxx.xxx) Secondary-DNS(xxx.xxx.xxx.x), Remote: IP-Address

PP IP Address Local: xxx.x.xx.xx, Remote: xxx.xx.xxx.xxx

CCP: None

|

[解説] コマンドの詳細は、"各相手先の状態の表示" をご覧ください。 |

・「show status tunnel」コマンドで、インターネットVPN接続の状態が確認できます。

[コンソール]

# show status tunnel 1

TUNNEL[1]:

説明:

インタフェースの種類: IPsec

トンネルインタフェースは接続されています ---(*)

開始: yyyy/mm/dd hh:mm:ss

通信時間: 3分7秒

最大パケット長(MTU):

IPv4: 1280 オクテット

IPv6: 1280 オクテット

受信: (IPv4) 0 パケット [0 オクテット]

(IPv6) 0 パケット [0 オクテット]

送信: (IPv4) 0 パケット [0 オクテット]

(IPv6) 0 パケット [0 オクテット]

|

[解説] コマンドの詳細は、"トンネルインターフェースの状態の表示" をご覧ください。 |

※ネットワーク機器を安全にお使いいただくために、定期的な管理パスワードの変更を推奨します。

以下の手順で設定を行います。

| ゲートウェイの設定 | ip route default gateway dhcp lan2 ip route 192.168.0.0/24 gateway tunnel 1 |

|---|---|

| LANインターフェースの設定 (LANポートを使用) |

ip lan1 address 192.168.1.1/24 # 注釈1 |

| WANインターフェースの設定 (WANポートを使用) |

ip lan2 address dhcp ip lan2 secure filter in 101003 101020 101021 101022 101023 101024 101025 101030 101032 101100 101101 101102 ip lan2 secure filter out 101013 101020 101021 101022 101023 101024 101025 101026 101027 101099 dynamic 101080 101081 101082 101083 101084 101085 101098 101099 ip lan2 nat descriptor 200 ip keepalive 1 icmp-echo 10 5 dhcp lan2 |

| VPN(IPsec)の設定 | tunnel select 1 description tunnel kyoten ipsec tunnel 1 ipsec sa policy 1 1 esp aes-cbc sha-hmac ipsec ike keepalive log 1 off ipsec ike keepalive use 1 on heartbeat 10 6 ipsec ike local address 1 192.168.1.1 ipsec ike local name 1 (拠点のID) key-id # 注釈2 ipsec ike nat-traversal 1 on ipsec ike pre-shared-key 1 text (本社との事前共有鍵) ipsec ike remote address 1 (本社の固定グローバルIPアドレス) ip tunnel tcp mss limit auto tunnel enable 1 |

| VPN(IPsec)の設定(共通項目) | ipsec auto refresh on |

| フィルターの設定 | ip filter 101000 reject 10.0.0.0/8 * * * * ip filter 101001 reject 172.16.0.0/12 * * * * ip filter 101002 reject 192.168.0.0/16 * * * * ip filter 101003 reject 192.168.1.0/24 * * * * ip filter 101010 reject * 10.0.0.0/8 * * * ip filter 101011 reject * 172.16.0.0/12 * * * ip filter 101012 reject * 192.168.0.0/16 * * * ip filter 101013 reject * 192.168.1.0/24 * * * ip filter 101020 reject * * udp,tcp 135 * ip filter 101021 reject * * udp,tcp * 135 ip filter 101022 reject * * udp,tcp netbios_ns-netbios_ssn * ip filter 101023 reject * * udp,tcp * netbios_ns-netbios_ssn ip filter 101024 reject * * udp,tcp 445 * ip filter 101025 reject * * udp,tcp * 445 ip filter 101026 restrict * * tcpfin * www,21,nntp ip filter 101027 restrict * * tcprst * www,21,nntp ip filter 101030 pass * 192.168.0.0/16 icmp * * ip filter 101031 pass * 192.168.1.0/24 established * * ip filter 101032 pass * 192.168.1.0/24 tcp * ident ip filter 101033 pass * 192.168.1.0/24 tcp ftpdata * ip filter 101034 pass * 192.168.1.0/24 tcp,udp * domain ip filter 101035 pass * 192.168.1.0/24 udp domain * ip filter 101036 pass * 192.168.1.0/24 udp * ntp ip filter 101037 pass * 192.168.1.0/24 udp ntp * ip filter 101099 pass * * * * * ip filter 101100 pass * 192.168.1.1 udp * 500 # 注釈3 ip filter 101101 pass * 192.168.1.1 esp # 注釈3 ip filter 101102 pass * 192.168.1.1 udp * 4500 # 注釈4 ip filter 500000 restrict * * * * * ip filter dynamic 101080 * * ftp ip filter dynamic 101081 * * domain ip filter dynamic 101082 * * www ip filter dynamic 101083 * * smtp ip filter dynamic 101084 * * pop3 ip filter dynamic 101085 * * submission ip filter dynamic 101098 * * tcp ip filter dynamic 101099 * * udp |

| NATの設定 | nat descriptor type 200 masquerade nat descriptor address outer 200 primary nat descriptor masquerade static 200 1 192.168.1.1 udp 500 # 注釈3 nat descriptor masquerade static 200 2 192.168.1.1 esp # 注釈3 nat descriptor masquerade static 200 3 192.168.1.1 udp 4500 # 注釈4 |

| DHCPの設定 | dhcp service server dhcp server rfc2131 compliant except remain-silent dhcp scope 1 192.168.1.2-192.168.1.191/24 |

| DNSの設定 | dns host lan1 dns server dhcp lan2 dns server select 500201 dhcp lan2 any . dns private address spoof on |

注釈1:

StarlinkアンテナのローカルIPアドレス(192.168.100.1)との重複を避けるため、設定を変更します。

注釈2:

本社 ルーター(1)の「拠点のID」と同じ文字列を設定してください。

注釈3:

VPN(IPsec)に関係するパケットを通過させる設定です。

注釈4:

VPN(IPsec:NATトラバーサル機能を使用時)に関係するパケットを通過させる設定です。

・「show status lan2」コマンドで、インターネットの接続状態が確認できます。

[コンソール]

# show status lan2 LAN2 説明: IPアドレス: 203.0.113.1/23 (DHCP) ---(*) イーサネットアドレス: ac:44:f2:yy:yy:yy 動作モード設定: Auto Negotiation (1000BASE-T Full Duplex) 最大パケット長(MTU): IPv4: 1500 オクテット IPv6: 1500 オクテット プロミスキャスモード: OFF 送信パケット: 22 パケット(7245 オクテット) IPv4(全体/ファストパス): 22 パケット / 21 パケット IPv6(全体/ファストパス): 0 パケット / 0 パケット 受信パケット: 37 パケット(4499 オクテット) IPv4: 29 パケット28706 パケット IPv6: 0 パケット15 パケット |

[解説] コマンドの詳細は、"インタフェースの状態の表示" をご覧ください。 |

・「show status tunnel」コマンドで、インターネットVPN接続の状態が確認できます。

[コンソール]

# show status tunnel 1

TUNNEL[1]:

説明:

インタフェースの種類: IPsec

トンネルインタフェースは接続されています ---(*)

開始: yyyy/mm/dd hh:mm:ss

通信時間: 11分27秒

最大パケット長(MTU):

IPv4: 1280 オクテット

IPv6: 1280 オクテット

受信: (IPv4) 45 パケット [3916 オクテット]

(IPv6) 0 パケット [0 オクテット]

送信: (IPv4) 45 パケット [3916 オクテット]

(IPv6) 0 パケット [0 オクテット]

|

[解説] コマンドの詳細は、"トンネルインターフェースの状態の表示" をご覧ください。 |

※ネットワーク機器を安全にお使いいただくために、定期的な管理パスワードの変更を推奨します。

以下の手順で設定を行います。

マニュアルなどを参考に、Starlinkアンテナを設置します。

※Starlink標準Wi-Fiルーターは使用しません。

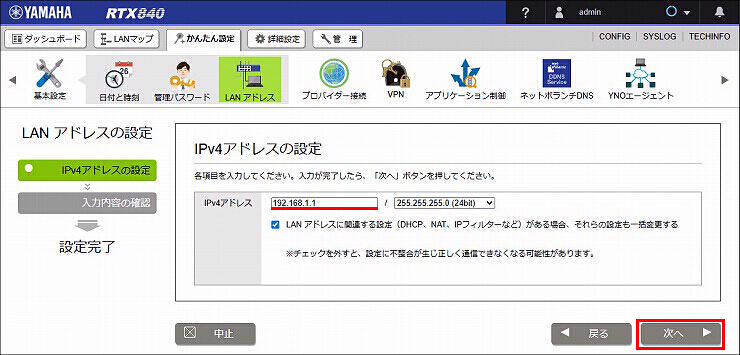

1. ルーターの設定画面を開きます。

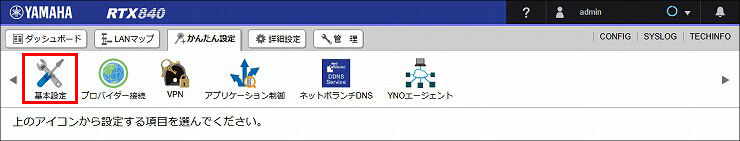

2.「かんたん設定」をクリックします。

3.「基本設定」をクリックします。

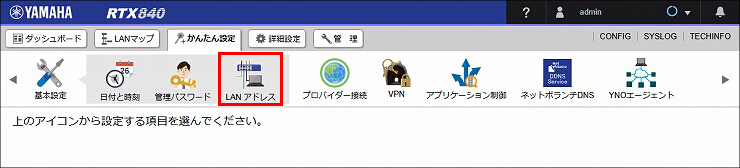

4.「LAN アドレス」をクリックします。

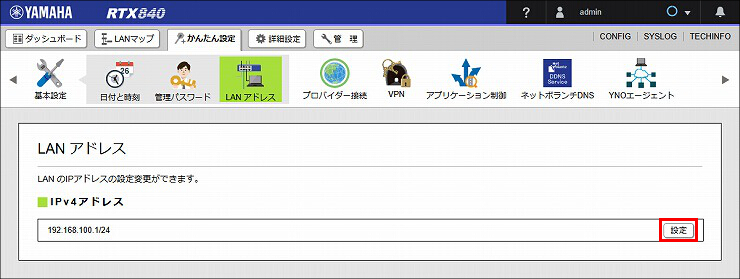

5.「設定」をクリックします。

6. IPv4アドレスの設定をして、「次へ」をクリックします。

※StarlinkアンテナのローカルIPアドレス(192.168.100.1)との重複を避けるため、設定を変更します。

| IPv4アドレス | 192.168.1.1 |

|---|

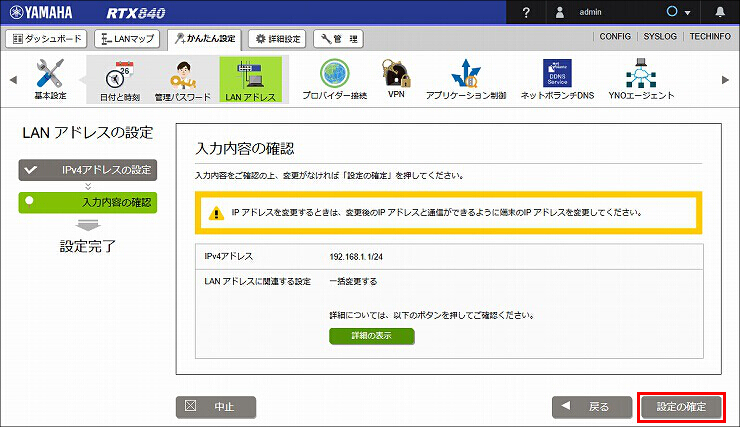

7. 入力内容を確認して問題がなければ、「設定の確定」をクリックします。

パソコンのIPアドレスを再取得してください。

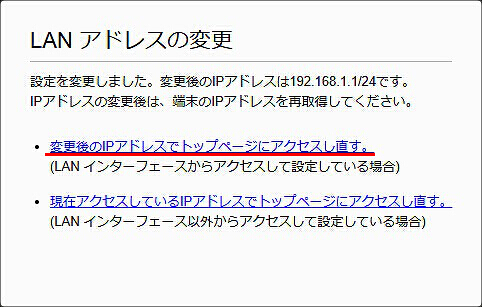

8.「変更後のIPアドレスでトップページにアクセスし直す。」をクリックします。

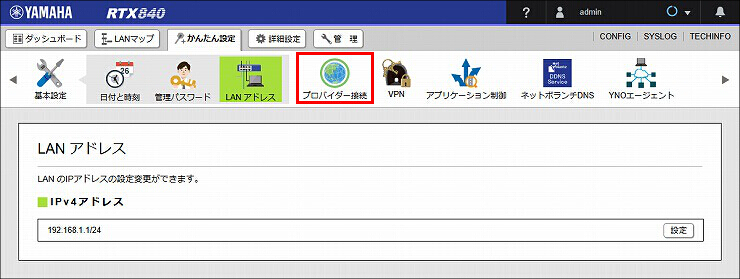

WAN (またはLAN2) ポートに、Starlinkルーターケーブルを接続します。

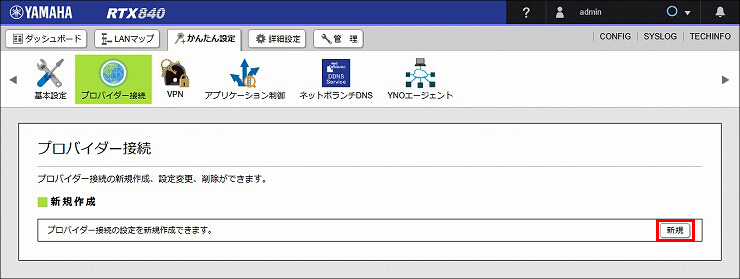

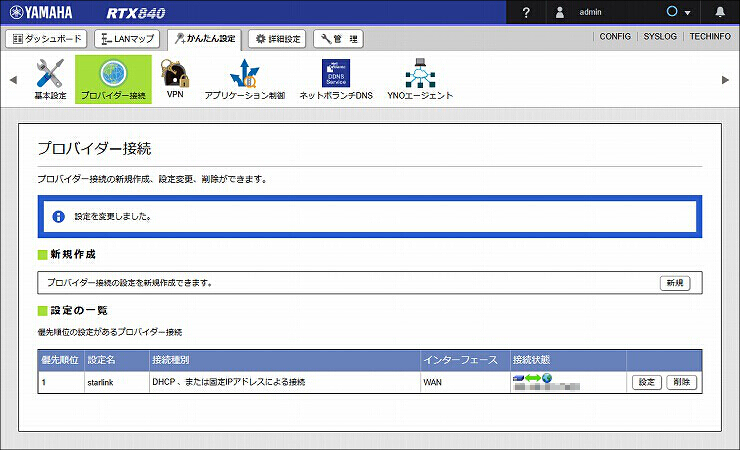

1.「プロバイダー接続」をクリックします。

2.「新規」をクリックします。

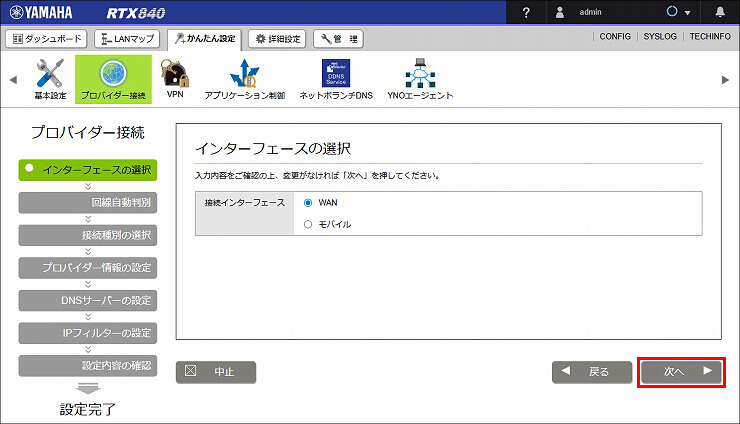

3.「WAN」(または「LAN2」) が選択されていることを確認して、「次へ」をクリックします。

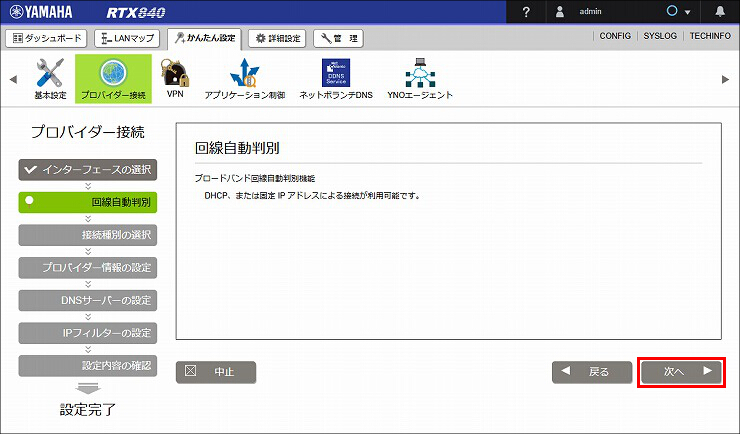

4. ブロードバンド回線自動判別の表示を確認して、「次へ」をクリックします。

5.「DHCP、または固定IPアドレスによる接続」が選択されていることを確認して、「次へ」をクリックします。

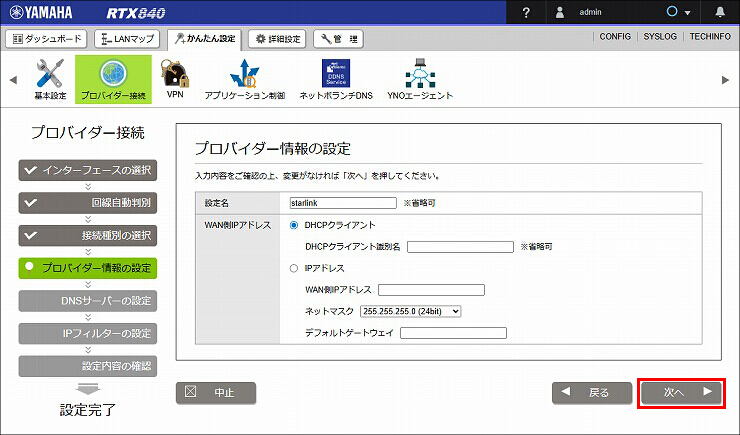

6.「WAN側IPアドレス」欄に、「DHCPクライアント」が選択されていることを確認して、「次へ」をクリックします。

7. プロバイダーとの契約内容にしたがい、DNSサーバーアドレスの設定をして、「次へ」をクリックします。

8. フィルターの設定をして、「次へ」をクリックします。

9. 設定内容を確認して問題がなければ、「設定の確定」をクリックします。

10. プロバイダー接続の設定が完了しました。

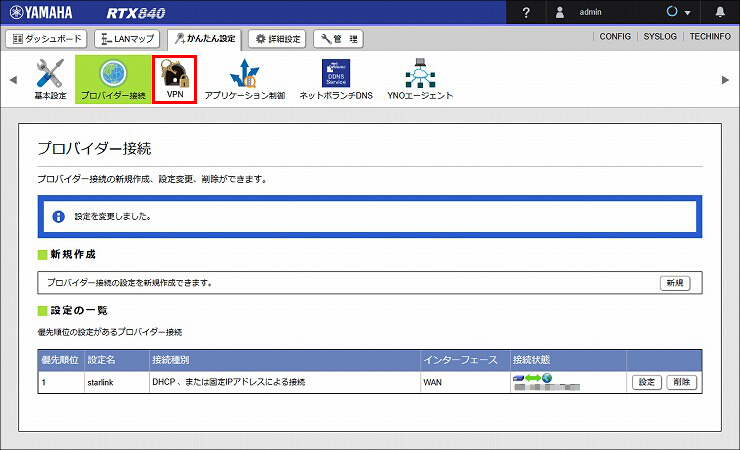

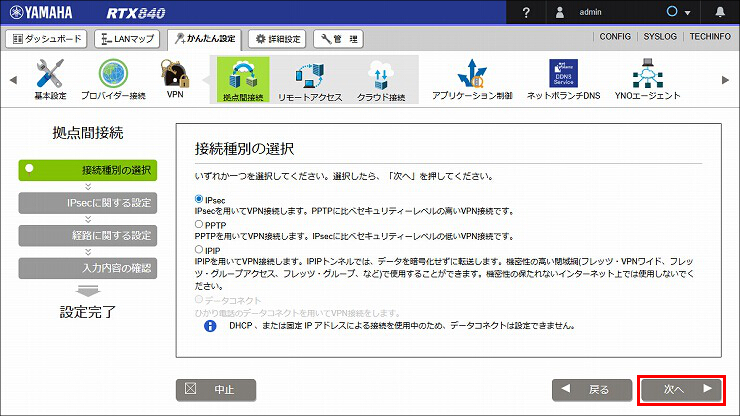

1.「VPN」をクリックします。

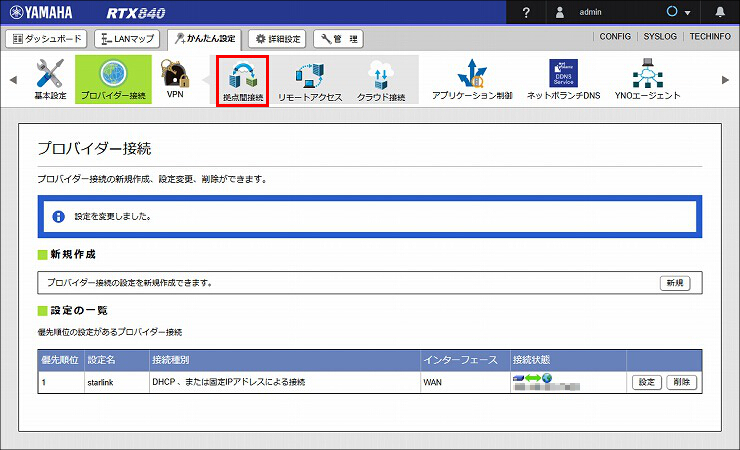

2.「拠点間接続」をクリックします。

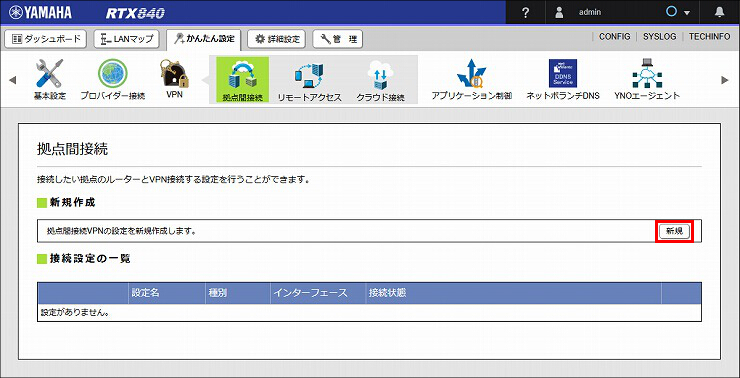

3.「新規」をクリックします。

4.「IPsec」が選択されていることを確認して、「次へ」をクリックします。

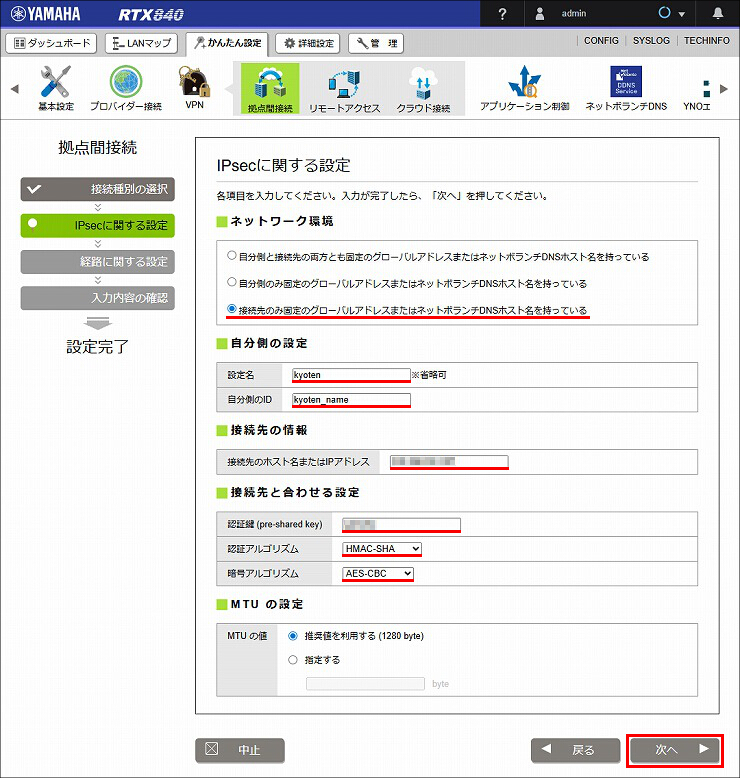

5. IPsecに関する設定をして、「次へ」をクリックします。

| ネットワーク環境 | 接続先のみ固定のグローバルアドレスまたはネットボランチDNSホスト名を持っている |

|---|---|

| 自分側の設定 > 設定名 | 任意の設定名 |

| 自分側の設定 > 自分側のID | 拠点の設定名 ※本社 ルーター(1)の「拠点のID」と同じ文字列を設定してください。 |

| 接続先の情報 > 接続先のホスト名またはIPアドレス | 本社ルーターの固定グローバルIPアドレス |

| 接続先と合わせる設定 > 認証鍵(pre-shared key) | 本社との事前共有鍵 |

| 接続先と合わせる設定 > 認証アルゴリズム | HMAC-SHA |

| 接続先と合わせる設定 > 暗号アルゴリズム | AES-CBC |

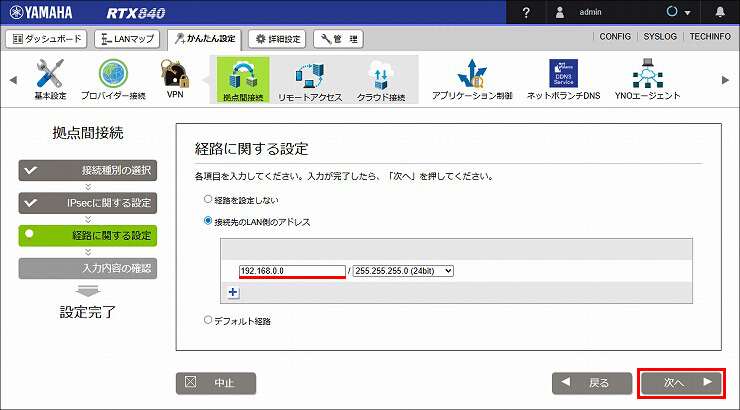

6. 経路に関する設定をして、「次へ」をクリックします。

| 接続先のLAN側のアドレス | 本社のLAN側ネットワークアドレス |

|---|

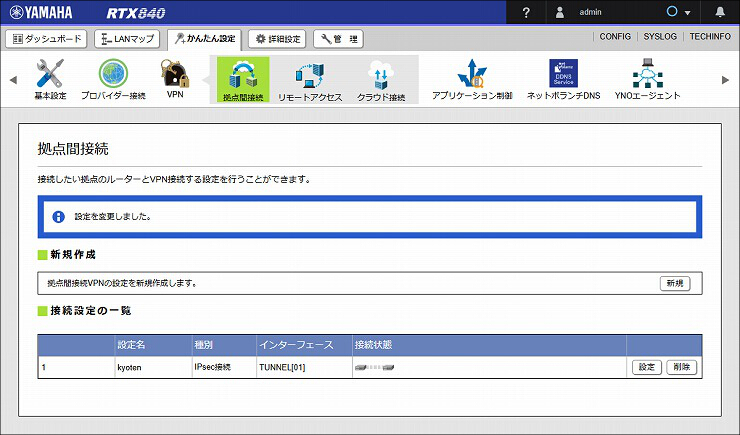

7. 入力内容を確認して問題がなければ、「設定の確定」をクリックします。

8. IPsecの設定が完了しました。

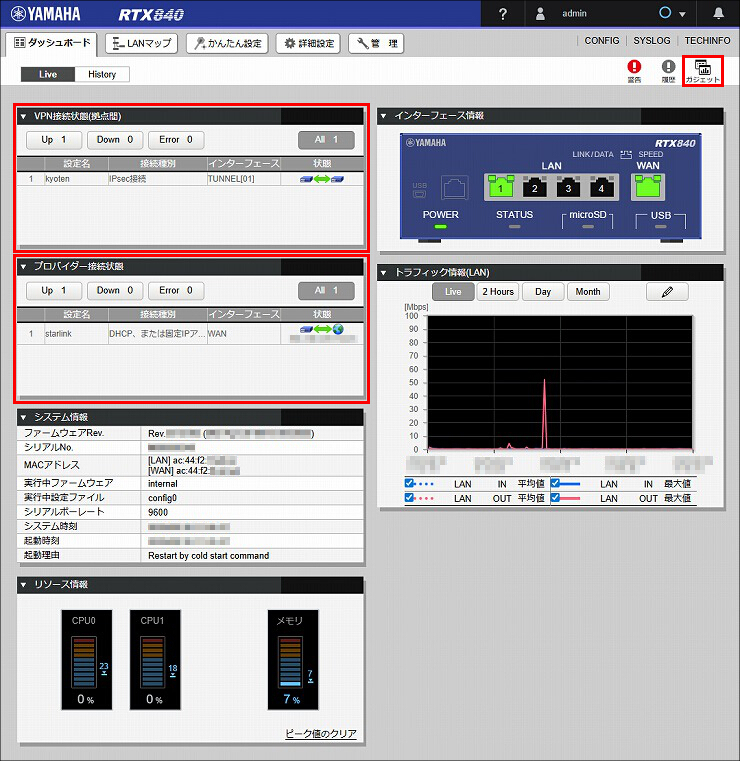

[ダッシュボード] - [ガジェット] で 以下を選択すると、接続状態が確認できます。

ご相談・お問い合わせ